Spear Phishing Määritelmä | Mitä Spear Phishing on?

Sisällysluettelo

Miten Spear Phishing eroaa tietojenkalastelusta?

Kuinka Spear Phishing -hyökkäys toimii?

Kaikkien on varottava keihään tietojenkalasteluhyökkäyksiä. Jotkut ihmisryhmät ovat todennäköisemmin hyökätä kuin muut. Ihmisillä, joilla on korkean tason työpaikkoja terveydenhuollon, rahoituksen, koulutuksen tai valtion aloilla, on suurempi riski. Onnistunut keihään tietojenkalasteluhyökkäys mille tahansa näistä toimialoista voi johtaa:

- Tietomurto

- Suuret lunnaat

- Kansallisen turvallisuuden uhkia

- Maineen menetys

- Oikeudelliset seuraukset

Et voi välttää tietojenkalasteluviestien saamista. Vaikka käyttäisit sähköpostisuodatinta, jotkin phishing-hyökkäykset tulevat läpi.

Paras tapa ratkaista tämä on kouluttaa työntekijöitä tunnistamaan väärennetyt sähköpostit.

Kuinka voit estää Spear Phishing -hyökkäykset?

- Vältä julkaisemasta liikaa tietoa itsestäsi sosiaalisessa mediassa. Tämä on yksi ensimmäisistä kyberrikollisen pysähdyksistä pyytää sinua koskevia tietoja.

- Varmista, että käyttämässäsi isännöintipalvelussa on sähköpostin suojaus ja roskapostisuojaus. Tämä toimii ensimmäisenä puolustuslinjana kyberrikollista vastaan.

- Älä napsauta linkkejä tai liitetiedostoja ennen kuin olet varma sähköpostin lähteestä.

- Varo ei-toivottuja sähköposteja tai sähköposteja, joissa on kiireellisiä pyyntöjä. Yritä vahvistaa tällainen pyyntö toisella viestintävälineellä. Soita epäillylle henkilölle, soita tekstiviesti tai puhu kasvotusten.

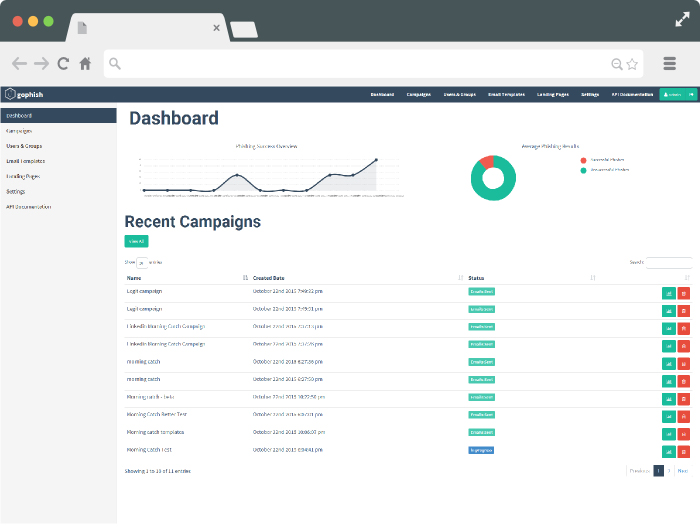

Spear-phishing-simulaatio on erinomainen työkalu saada työntekijät perehtymään kyberrikollisten keihäs-phishing-taktiikoihin. Se on sarja interaktiivisia harjoituksia, joiden tarkoituksena on opettaa käyttäjilleen tunnistamaan keihään kalasteluviestit, jotta ne voidaan välttää tai ilmoittaa niistä. Työntekijöillä, jotka ovat alttiina keihäs-phishing-simulaatioille, on paljon paremmat mahdollisuudet havaita keihäs-phishing-hyökkäys ja reagoida asianmukaisesti.

Miten keihään tietojenkalastelu-simulaatio toimii?

- Kerro työntekijöille, että he saavat "väärennetyn" tietojenkalasteluviestin.

- Lähetä heille artikkeli, jossa kuvataan tietojenkalasteluviestien havaitsemista etukäteen varmistaaksesi, että he saavat tiedon ennen kuin ne testataan.

- Lähetä "väärennetty" tietojenkalasteluviesti satunnaiseen aikaan sen kuukauden aikana, jona ilmoitat tietojenkalastelukoulutuksesta.

- Mittaa tilastot siitä, kuinka moni työntekijä joutui tietojenkalasteluyritykseen verrattuna siihen, kuinka monta työntekijää epäonnistui tai kuka ilmoitti tietojenkalasteluyrityksestä.

- Jatka koulutusta lähettämällä vinkkejä tietojenkalastelutietoisuuteen ja testaamalla työtovereitasi kerran kuukaudessa.

>>>Saat lisätietoja oikean tietojenkalastelu-simulaattorin löytämisestä TÄÄLTÄ.<<

Miksi haluaisin simuloida tietojenkalasteluhyökkäystä?

Jos organisaatiosi joutuu huijaushyökkäyksiin, onnistuneiden hyökkäysten tilastot ovat sinulle raikastavia.

Tietojenkalasteluhyökkäysten keskimääräinen onnistumisprosentti on 50 %:n napsautussuhde tietojenkalasteluviesteille.

Tämä on sellainen vastuu, jota yrityksesi ei halua.

Kun lisäät tietoisuutta tietojenkalasteluista työpaikallasi, et vain suojele työntekijöitä tai yritystä luottokorttipetoksilta tai identiteettivarkauksilta.

Tietojenkalastelu-simulaatio voi auttaa sinua estämään tietomurtoja, jotka maksavat yrityksellesi miljoonia oikeusjuttuja ja miljoonia asiakkaiden luottamuksesta.

Jos haluat aloittaa Hailbytesin sertifioiman GoPhish Phishing Frameworkin ilmaisen kokeilun, voit ottaa meihin yhteyttä täältä lisätietoja tai aloita ilmainen kokeilujaksosi AWS:ssä tänään.