IT-verkostot aloittelijoille

IT-verkostot aloittelijoille: Johdanto

Tässä artikkelissa aiomme keskustella IT-verkostoitumisen perusteista. Käsittelemme aiheita, kuten verkkoinfrastruktuuria, verkkolaitteita ja verkkopalveluita. Tämän artikkelin loppuun mennessä sinulla pitäisi olla hyvä käsitys siitä, miten IT-verkko toimii.

Mikä on tietokoneverkko?

Tietokoneverkko on joukko tietokoneita, jotka ovat yhteydessä toisiinsa. Tietokoneverkon tarkoitus on jakaa tietoa ja resursseja. Voit esimerkiksi käyttää tietokoneverkkoa tiedostojen, tulostimien ja Internet-yhteyden jakamiseen.

Tietokoneverkkojen tyypit

Tietokoneverkkoja on 7 yleistä:

Lähiverkko (LAN): on ryhmä tietokoneita, jotka on kytketty toisiinsa pienellä alueella, kuten kotona, toimistossa tai koulussa.

Wide Area Network (WAN): WAN on suurempi verkko, joka voi kattaa useita rakennuksia tai jopa maita.

Langaton lähiverkko (WLAN): WLAN on LAN, joka käyttää langatonta tekniikkaa laitteiden yhdistämiseen.

Metropolitan Area Network (MAN): MAN on kaupungin laajuinen verkosto.

Henkilökohtainen alueverkko (PAN): PAN on verkko, joka yhdistää henkilökohtaiset laitteet, kuten tietokoneet, kannettavat tietokoneet ja älypuhelimet.

Storage Area Network (SAN): SAN on verkko, jota käytetään tallennuslaitteiden yhdistämiseen.

Virtuaalinen yksityinen verkko (VPN): VPN on yksityinen verkko, joka käyttää julkista verkkoa (kuten Internetiä) muodostamaan yhteyden etäsivustoihin tai käyttäjiin.

Verkostoitumisen terminologia

Tässä on luettelo verkottumisessa käytetyistä yleisistä termeistä:

IP-osoite: Jokaisella verkon laitteella on yksilöllinen IP-osoite. IP-osoitetta käytetään verkon laitteen tunnistamiseen. IP on lyhenne sanoista Internet Protocol.

solmut: Solmu on laite, joka on yhdistetty verkkoon. Esimerkkejä solmuista ovat tietokoneet, tulostimet ja reitittimet.

reitittimet: Reititin on laite, joka välittää datapaketteja verkkojen välillä.

Kytkimet: Kytkin on laite, joka yhdistää useita laitteita samassa verkossa. Vaihto mahdollistaa tietojen lähettämisen vain aiotulle vastaanottajalle.

Vaihtotyypit:

Piirin kytkentä: Piirikytkennässä kahden laitteen välinen yhteys on omistettu kyseiselle tiedonsiirrolle. Kun yhteys on muodostettu, muut laitteet eivät voi käyttää sitä.

Pakettikytkentä: Pakettivaihdossa data jaetaan pieniin paketteihin. Jokainen paketti voi kulkea eri reittiä määränpäähän. Pakettikytkentä on tehokkaampaa kuin piirikytkentä, koska sen avulla useat laitteet voivat jakaa saman verkkoyhteyden.

Viestien vaihto: Viestinvaihto on eräänlainen pakettikytkentä, jota käytetään viestien lähettämiseen tietokoneiden välillä.

portit: Portteja käytetään laitteiden liittämiseen verkkoon. Jokaisessa laitteessa on useita portteja, joita voidaan käyttää yhteyden muodostamiseen erityyppisiin verkkoihin.

Tässä on analogia porteille: ajattele portteja kotisi pistorasiana. Voit käyttää samaa pistorasiaa lampun, television tai tietokoneen kytkemiseen.

Verkkokaapelityypit

Verkkokaapeleita on 4 yleistä tyyppiä:

Koaksiaalikaapeli: Koaksiaalikaapeli on eräänlainen kaapeli, jota käytetään kaapelitelevisioon ja Internetiin. Se on valmistettu kupariytimestä, jota ympäröi eristävä materiaali ja suojavaippa.

Kierretty parikaapeli: Kierretty parikaapeli on eräänlainen kaapeli, jota käytetään Ethernet-verkoissa. Se on valmistettu kahdesta kuparilangasta, jotka on kierretty yhteen. Kiertyminen auttaa vähentämään häiriöitä.

Valokuitukaapeli: Kuituoptinen kaapeli on kaapeli, joka käyttää valoa tiedonsiirtoon. Se on valmistettu lasi- tai muoviytimestä, jota ympäröi verhousmateriaali.

Langaton: Langaton on eräänlainen verkko, joka käyttää radioaaltoja tiedonsiirtoon. Langattomat verkot eivät käytä fyysisiä kaapeleita laitteiden yhdistämiseen.

topologiat

On olemassa 4 yleistä verkkotopologiaa:

Väylätopologia: Väylätopologiassa kaikki laitteet on kytketty yhteen kaapeliin.

edut:

– Helppo liittää uusia laitteita

– Helppo vianmääritys

Haitat:

– Jos pääkaapeli katkeaa, koko verkko katkeaa

– Suorituskyky heikkenee, kun lisää laitteita lisätään verkkoon

Tähtitopologia: Tähtitopologiassa kaikki laitteet on kytketty keskuslaitteeseen.

edut:

– Helppo lisätä ja poistaa laitteita

– Helppo vianmääritys

– Jokaisella laitteella on oma yhteys

Haitat:

– Jos keskuslaite epäonnistuu, koko verkko katkeaa

Renkaan topologia: Rengastopologiassa jokainen laite on yhdistetty kahteen muuhun laitteeseen.

edut:

– Helppo vianmääritys

– Jokaisella laitteella on oma yhteys

Haitat:

– Jos yksi laite epäonnistuu, koko verkko katkeaa

– Suorituskyky heikkenee, kun lisää laitteita lisätään verkkoon

Verkkotopologia: Mesh-topologiassa jokainen laite on yhdistetty kaikkiin muihin laitteisiin.

edut:

– Jokaisella laitteella on oma yhteys

– Luotettava

– Ei yhtä epäonnistumispistettä

Haitat:

– Kalliimpia kuin muut topologiat

– Vaikea vianmääritys

– Suorituskyky heikkenee, kun lisää laitteita lisätään verkkoon

3 Esimerkkejä tietokoneverkoista

Esimerkki 1: Toimistoympäristössä tietokoneet yhdistetään toisiinsa verkon avulla. Tämän verkon avulla työntekijät voivat jakaa tiedostoja ja tulostimia.

Esimerkki 2: Kotiverkon avulla laitteet voivat muodostaa yhteyden Internetiin ja jakaa tietoja keskenään.

Esimerkki 3: Mobiiliverkkoa käytetään yhdistämään puhelimia ja muita mobiililaitteita Internetiin ja toisiinsa.

Miten tietokoneverkot toimivat Internetin kanssa?

Tietokoneverkot yhdistävät laitteet Internetiin, jotta ne voivat kommunikoida keskenään. Kun muodostat yhteyden Internetiin, tietokoneesi lähettää ja vastaanottaa tietoja verkon kautta. Nämä tiedot lähetetään paketteina. Jokainen paketti sisältää tiedot mistä se tuli ja minne se on menossa. Paketit reititetään verkon kautta määränpäähänsä.

Internet-palveluntarjoajat tarjoavat yhteyden tietokoneverkkojen ja Internetin välillä. Internet-palveluntarjoajat muodostavat yhteyden tietokoneverkkoihin peering-nimisen prosessin kautta. Peering on, kun kaksi tai useampi verkko muodostaa yhteyden toisiinsa, jotta ne voivat vaihtaa liikennettä. Liikenne on dataa, joka lähetetään verkkojen välillä.

ISP-yhteyksiä on neljää tyyppiä:

– Puhelinverkkoyhteys: Puhelinverkkoyhteys käyttää puhelinlinjaa yhteyden muodostamiseen Internetiin. Tämä on hitain yhteystyyppi.

– DSL: DSL-yhteys käyttää puhelinlinjaa yhteyden muodostamiseen Internetiin. Tämä on nopeampi yhteystyyppi kuin puhelinverkkoyhteys.

– Kaapeli: Kaapeliyhteys käyttää kaapeli-TV-linjaa yhteyden muodostamiseen Internetiin. Tämä on nopeampi yhteystyyppi kuin DSL.

-kuitu: Kuituyhteys käyttää optisia kuituja yhteyden muodostamiseen Internetiin. Tämä on nopein yhteystyyppi.

Verkkopalveluntarjoajat (NSP) tarjoavat yhteyden tietokoneverkkojen ja Internetin välillä. NSP:t muodostavat yhteyden tietokoneverkkoihin peeringiksi kutsutun prosessin kautta. Peering on, kun kaksi tai useampi verkko muodostaa yhteyden toisiinsa, jotta ne voivat vaihtaa liikennettä. Liikenne on dataa, joka lähetetään verkkojen välillä.

NSP-yhteyksiä on neljää tyyppiä:

– Puhelinverkkoyhteys: Puhelinverkkoyhteys käyttää puhelinlinjaa yhteyden muodostamiseen Internetiin. Tämä on hitain yhteystyyppi.

– DSL: DSL-yhteys käyttää puhelinlinjaa yhteyden muodostamiseen Internetiin. Tämä on nopeampi yhteystyyppi kuin puhelinverkkoyhteys.

– Kaapeli: Kaapeliyhteys käyttää kaapeli-TV-linjaa yhteyden muodostamiseen Internetiin. Tämä on nopeampi yhteystyyppi kuin DSL.

-kuitu: Kuituyhteys käyttää optisia kuituja yhteyden muodostamiseen Internetiin. Tämä on nopein yhteystyyppi.

Tietokoneverkkoarkkitehtuuri

Tietokoneverkkoarkkitehtuuri on tapa, jolla tietokoneet on järjestetty verkkoon.

Peer-to-peer (P2P) -arkkitehtuuri on verkkoarkkitehtuuri, jossa jokainen laite on sekä asiakas että palvelin. P2P-verkossa ei ole keskuspalvelinta. Jokainen laite muodostaa yhteyden toiseen verkon laitteeseen resurssien jakamiseksi.

Asiakas-palvelin (C/S) -arkkitehtuuri on verkkoarkkitehtuuri, jossa jokainen laite on joko asiakas tai palvelin. C/S-verkossa on keskuspalvelin, joka palvelee asiakkaita. Asiakkaat muodostavat yhteyden palvelimeen käyttääkseen resursseja.

Kolmikerroksinen arkkitehtuuri on verkkoarkkitehtuuri, jossa jokainen laite on joko asiakas tai palvelin. Kolmiportaisessa verkossa on kolmenlaisia laitteita:

– Asiakkaat: Asiakas on laite, joka muodostaa yhteyden verkkoon.

– Palvelimet: Palvelin on laite, joka tarjoaa palveluita asiakkaille.

– Protokollat: Protokolla on joukko sääntöjä, jotka ohjaavat laitteiden kommunikointia verkossa.

Mesh-arkkitehtuuri on verkkoarkkitehtuuri, jossa jokainen laite on yhdistetty kaikkiin muihin verkon laitteisiin. Mesh-verkossa ei ole keskuspalvelinta. Jokainen laite muodostaa yhteyden kaikkiin muihin verkon laitteisiin resurssien jakamiseksi.

A täysi verkkotopologia on mesh-arkkitehtuuri, jossa jokainen laite on yhdistetty kaikkiin muihin verkon laitteisiin. Täysverkkotopologiassa ei ole keskuspalvelinta. Jokainen laite muodostaa yhteyden kaikkiin muihin verkon laitteisiin resurssien jakamiseksi.

A osittainen verkkotopologia on mesh-arkkitehtuuri, jossa jotkin laitteet on kytketty kaikkiin muihin verkon laitteisiin, mutta kaikkia laitteita ei ole yhdistetty kaikkiin muihin laitteisiin. Osittaisessa mesh-topologiassa ei ole keskuspalvelinta. Jotkut laitteet muodostavat yhteyden kaikkiin muihin verkon laitteisiin, mutta kaikki laitteet eivät muodosta yhteyttä kaikkiin muihin laitteisiin.

A langaton mesh-verkko (WMN) on mesh-verkko, joka käyttää langattomia tekniikoita laitteiden yhdistämiseen. WMN-verkkoja käytetään usein julkisissa tiloissa, kuten puistoissa ja kahviloissa, joissa langallisen mesh-verkon käyttöönotto olisi vaikeaa.

Kuormantasainten käyttö

Kuormanjakolaitteet ovat laitteita, jotka jakavat liikennettä verkon yli. Kuormanjakolaitteet parantavat suorituskykyä jakamalla liikenteen tasaisesti verkon laitteille.

Milloin käyttää kuormituksen tasauslaitteita

Kuormanjakolaitteita käytetään usein verkoissa, joissa on paljon liikennettä. Esimerkiksi kuormituksen tasaajia käytetään usein datakeskuksissa ja verkkotiloissa.

Miten kuormituksen tasaajat toimivat

Kuormantasaajat jakavat liikennettä verkon yli käyttämällä erilaisia algoritmeja. Yleisin algoritmi on round-robin-algoritmi.

- round robin -algoritmi on kuormitusta tasapainottava algoritmi, joka jakaa liikenteen tasaisesti verkon laitteille. Round-robin-algoritmi toimii lähettämällä jokainen uusi pyyntö luettelon seuraavalle laitteelle.

Round-robin-algoritmi on yksinkertainen algoritmi, joka on helppo toteuttaa. Round-robin-algoritmi ei kuitenkaan ota huomioon verkon laitteiden kapasiteettia. Tämän seurauksena round-robin-algoritmi voi joskus aiheuttaa laitteiden ylikuormituksen.

Jos verkossa on esimerkiksi kolme laitetta, round-robin-algoritmi lähettää ensimmäisen pyynnön ensimmäiselle laitteelle, toisen pyynnön toiselle laitteelle ja kolmannen pyynnön kolmannelle laitteelle. Neljäs pyyntö lähetetään ensimmäiselle laitteelle ja niin edelleen.

Tämän ongelman välttämiseksi jotkin kuormantasaajat käyttävät kehittyneempiä algoritmeja, kuten vähiten yhteyksien algoritmia.

- vähiten yhteyksien algoritmi on kuormitusta tasapainottava algoritmi, joka lähettää jokaisen uuden pyynnön laitteelle, jolla on vähiten aktiivisia yhteyksiä. Vähiten yhteyksiä vaativa algoritmi toimii pitämällä kirjaa kunkin verkon laitteen aktiivisten yhteyksien määrästä.

Vähiten yhteyksien algoritmi on kehittyneempi kuin round-robin-algoritmi, ja se voi jakaa liikennettä tehokkaammin verkon yli. Vähiten yhteyksien algoritmi on kuitenkin vaikeampi toteuttaa kuin round-robin-algoritmi.

Jos verkossa on esimerkiksi kolme laitetta ja ensimmäisessä laitteessa on kaksi aktiivista yhteyttä, toisessa laitteessa on neljä aktiivista yhteyttä ja kolmannessa laitteessa yksi aktiivinen yhteys, vähiten yhteyksiä muodostava algoritmi lähettää neljännen pyynnön kolmas laite.

Kuormanjakolaitteet voivat myös käyttää algoritmien yhdistelmää liikenteen jakamiseen verkon yli. Kuormantasaaja voi esimerkiksi käyttää round-robin-algoritmia jakaakseen liikenteen tasaisesti verkon laitteille ja käyttää sitten vähiten yhteyksiä muodostavaa algoritmia lähettääkseen uusia pyyntöjä laitteelle, jolla on vähiten aktiivisia yhteyksiä.

Kuormituksen tasaajien konfigurointi

Kuormantasaajat konfiguroidaan useilla eri asetuksilla. Tärkeimmät asetukset ovat liikenteen jakamiseen käytettävät algoritmit ja kuormituksen tasapainotuspooliin sisältyvät laitteet.

Kuormantasaajat voidaan konfiguroida manuaalisesti tai ne voidaan konfiguroida automaattisesti. Automaattista konfigurointia käytetään usein verkoissa, joissa on paljon laitteita, ja manuaalista määritystä käytetään usein pienemmissä verkoissa.

Kuormituksen tasapainotinta määritettäessä on tärkeää valita sopivat algoritmit ja sisällyttää kaikki kuormantasauspooliin käytettävät laitteet.

Kuormantasainten testaus

Kuormantasaajat voidaan testata erilaisilla työkalut. Tärkein työkalu on verkkoliikenteen generaattori.

A verkkoliikenteen generaattori on työkalu, joka tuottaa liikennettä verkossa. Verkkoliikenteen generaattoreita käytetään verkkolaitteiden, kuten kuormantasainten, suorituskyvyn testaamiseen.

Verkkoliikenteen generaattoreita voidaan käyttää luomaan erilaisia liikennetyyppejä, mukaan lukien HTTP-liikenne, TCP-liikenne ja UDP-liikenne.

Kuormantasaajat voidaan myös testata erilaisilla benchmarking-työkaluilla. Vertailutyökaluja käytetään verkon laitteiden suorituskyvyn mittaamiseen.

Benchmarking-työkalut voidaan käyttää kuormituksen tasaajien suorituskyvyn mittaamiseen erilaisissa olosuhteissa, kuten erilaisissa kuormissa, erilaisissa verkkoolosuhteissa ja erilaisissa kokoonpanoissa.

Kuormantasaajat voidaan myös testata erilaisilla valvontatyökaluilla. Valvontatyökaluja käytetään verkon laitteiden suorituskyvyn seuraamiseen.

Seurantavälineet voidaan käyttää kuormituksen tasaajien suorituskyvyn seuraamiseen erilaisissa olosuhteissa, kuten erilaisissa kuormissa, erilaisissa verkkoolosuhteissa ja erilaisissa kokoonpanoissa.

Tiivistettynä:

Kuormantasaajat ovat tärkeä osa monia verkkoja. Kuormanjakolaitteita käytetään jakamaan liikennettä verkon yli ja parantamaan verkkosovellusten suorituskykyä.

Sisältötoimitusverkot (CDN)

Content Delivery Network (CDN) on palvelimien verkko, jota käytetään sisällön toimittamiseen käyttäjille.

CDN-verkkoja käytetään usein toimittamaan sisältöä, joka sijaitsee eri puolilla maailmaa. CDN-verkkoa voidaan käyttää esimerkiksi sisällön toimittamiseen Euroopassa sijaitsevalta palvelimelta Aasiassa olevalle käyttäjälle.

CDN-verkkoja käytetään usein myös eri puolilla maailmaa sijaitsevan sisällön toimittamiseen. CDN-verkkoa voidaan käyttää esimerkiksi sisällön toimittamiseen Euroopassa sijaitsevalta palvelimelta Aasiassa olevalle käyttäjälle.

CDN-verkkoja käytetään usein parantamaan verkkosivustojen ja sovellusten suorituskykyä. CDN-verkkoja voidaan käyttää myös sisällön saatavuuden parantamiseen.

CDN-verkkojen määrittäminen

CDN:t määritetään useilla eri asetuksilla. Tärkeimmät asetukset ovat palvelimet, joita käytetään sisällön toimittamiseen, ja sisältö, jonka CDN toimittaa.

CDN:t voidaan määrittää manuaalisesti tai ne voidaan määrittää automaattisesti. Automaattista konfigurointia käytetään usein verkoissa, joissa on paljon laitteita, ja manuaalista määritystä käytetään usein pienemmissä verkoissa.

CDN:ää määritettäessä on tärkeää valita sopivat palvelimet ja määrittää CDN toimittamaan tarvittava sisältö.

CDN:ien testaus

CDN:itä voidaan testata erilaisilla työkaluilla. Tärkein työkalu on verkkoliikenteen generaattori.

Verkkoliikenteen generaattori on työkalu, joka tuottaa liikennettä verkossa. Verkkoliikenteen generaattoreita käytetään verkkolaitteiden, kuten CDN-verkkojen, suorituskyvyn testaamiseen.

Verkkoliikenteen generaattoreita voidaan käyttää luomaan erilaisia liikennetyyppejä, mukaan lukien HTTP-liikenne, TCP-liikenne ja UDP-liikenne.

CDN-verkkoja voidaan myös testata käyttämällä erilaisia benchmarking-työkaluja. Vertailutyökaluja käytetään verkon laitteiden suorituskyvyn mittaamiseen.

Benchmarking-työkalut voidaan käyttää CDN-verkkojen suorituskyvyn mittaamiseen erilaisissa olosuhteissa, kuten erilaisissa kuormituksissa, erilaisissa verkkoolosuhteissa ja erilaisissa kokoonpanoissa.

CDN:itä voidaan myös testata käyttämällä erilaisia seurantatyökaluja. Valvontatyökaluja käytetään verkon laitteiden suorituskyvyn seuraamiseen.

Seurantavälineet voidaan käyttää CDN-verkkojen suorituskyvyn seuraamiseen erilaisissa olosuhteissa, kuten erilaisissa kuormiuksissa, erilaisissa verkkoolosuhteissa ja erilaisissa kokoonpanoissa.

Tiivistettynä:

CDN-verkot ovat tärkeä osa monia verkkoja. CDN-verkkoja käytetään sisällön toimittamiseen käyttäjille sekä verkkosivustojen ja sovellusten suorituskyvyn parantamiseen. CDN:t voidaan määrittää manuaalisesti tai ne voidaan määrittää automaattisesti. CDN-verkkoja voidaan testata useilla työkaluilla, mukaan lukien verkkoliikenteen generaattorit ja vertailutyökalut. Valvontatyökaluja voidaan käyttää myös CDN-verkkojen suorituskyvyn seuraamiseen.

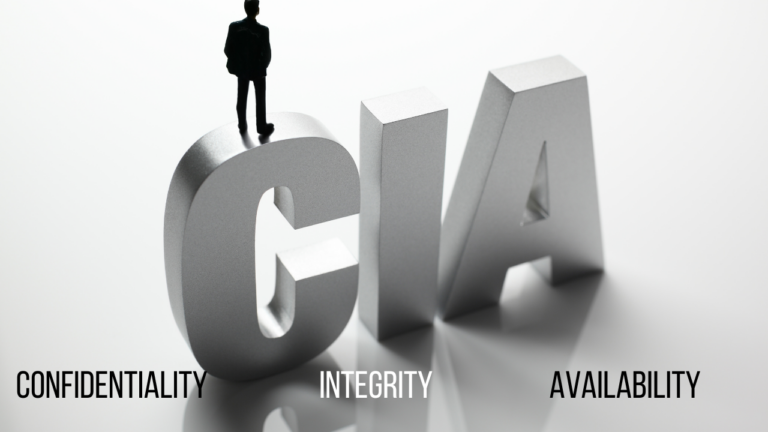

Network Security

Verkkoturvallisuus on käytäntö, jolla suojataan tietokoneverkko luvattomalta käytöltä. Sisääntulopisteitä verkkoon ovat:

– Fyysinen pääsy verkkoon: Tämä sisältää pääsyn verkkolaitteistoon, kuten reitittimiin ja kytkimiin.

– Looginen pääsy verkkoon: Tämä sisältää pääsyn verkkoohjelmistoihin, kuten käyttöjärjestelmään ja sovelluksiin.

Verkon suojausprosesseja ovat:

- Henkilöllisyystodistus: Tämä on prosessi sen tunnistamiseksi, kuka tai mikä yrittää päästä verkkoon.

– Todennus: Tämä on prosessi, jolla varmistetaan, että käyttäjän tai laitteen identiteetti on kelvollinen.

– Valtuutus: Tämä on prosessi, jossa myönnetään tai evätään pääsy verkkoon käyttäjän tai laitteen identiteetin perusteella.

– Kirjanpito: Tämä on prosessi, jolla seurataan ja kirjataan kaikki verkon toimintaa.

Verkon suojaustekniikoita ovat:

– Palomuurit: Palomuuri on laitteisto- tai ohjelmistolaite, joka suodattaa liikennettä kahden verkon välillä.

– Tunkeutumisen havaitsemisjärjestelmät: Tunkeutumisen havaitsemisjärjestelmä on ohjelmistosovellus, joka tarkkailee verkon toimintaa tunkeutumisen merkkien varalta.

– Virtuaaliset yksityiset verkot: Virtuaalinen yksityinen verkko on turvallinen tunneli kahden tai useamman laitteen välillä.

Verkon suojauskäytännöt ovat säännöt ja määräykset, jotka säätelevät verkon käyttöä ja käyttöä. Käytännöt kattavat yleensä aiheita, kuten hyväksyttävän käytön, salasana hallinta ja tietoturva. Suojauskäytännöt ovat tärkeitä, koska ne auttavat varmistamaan, että verkkoa käytetään turvallisesti ja vastuullisesti.

Verkkosuojauskäytäntöä suunniteltaessa on tärkeää ottaa huomioon seuraavat asiat:

– Verkon tyyppi: Suojauspolitiikan tulee olla sopiva käytettävälle verkkotyypille. Esimerkiksi yrityksen intranetin käytäntö on erilainen kuin julkisen verkkosivuston käytäntö.

– Verkon koko: Suojauspolitiikan tulee olla verkon koon mukainen. Esimerkiksi pientä toimistoverkkoa koskeva käytäntö on erilainen kuin suuren yritysverkon käytäntö.

– Verkon käyttäjät: Turvapolitiikassa tulee ottaa huomioon verkon käyttäjien tarpeet. Esimerkiksi työntekijöiden käyttämää verkkoa koskeva käytäntö on erilainen kuin asiakkaiden käyttämän verkon käytäntö.

– Verkon resurssit: Suojauskäytännössä tulee ottaa huomioon verkossa saatavilla olevat resurssit. Esimerkiksi arkaluonteisia tietoja sisältävän verkon käytäntö on erilainen kuin julkisia tietoja sisältävän verkon käytäntö.

Verkkoturvallisuus on tärkeä näkökohta kaikille organisaatioille, jotka käyttävät tietokoneita tietojen tallentamiseen tai jakamiseen. Ottamalla käyttöön suojauskäytäntöjä ja -tekniikoita organisaatiot voivat auttaa suojaamaan verkkojaan luvattomalta käytöltä ja tunkeutumiselta.

https://www.youtube.com/shorts/mNYJC_qOrDw

Hyväksytyn käytön käytännöt

Hyväksyttävä käyttökäytäntö on joukko sääntöjä, jotka määrittelevät, kuinka tietokoneverkkoa voidaan käyttää. Hyväksytyn käytön käytäntö kattaa tyypillisesti aiheet, kuten verkon hyväksyttävän käytön, salasanojen hallinnan ja tietoturvan. Hyväksytyt käyttökäytännöt ovat tärkeitä, koska ne auttavat varmistamaan, että verkkoa käytetään turvallisesti ja vastuullisesti.

Salasanojen hallinta

Salasanojen hallinta on prosessi, jossa luodaan, tallennetaan ja suojataan salasanoja. Salasanoja käytetään tietokoneverkkoihin, sovelluksiin ja tietoihin pääsyyn. Salasanan hallintakäytännöt kattavat yleensä sellaisia aiheita kuin salasanan vahvuus, salasanan vanheneminen ja salasanan palautus.

Tietoturva

Tietoturva on käytäntö tietojen suojaamiseksi luvattomalta käytöltä. Tietoturvatekniikoihin kuuluvat salaus, kulunvalvonta ja tietovuotojen esto. Tietoturvakäytännöt kattavat tyypillisesti esimerkiksi tietojen luokittelun ja tietojenkäsittelyn aiheet.

Verkkosuojauksen tarkistuslista

- Määritä verkon laajuus.

- Tunnista verkon omaisuus.

- Luokittele verkossa olevat tiedot.

- Valitse sopivat suojaustekniikat.

- Ota käyttöön turvateknologiat.

- Testaa tietoturvateknologiaa.

- ottaa käyttöön tietoturvateknologiaa.

- Tarkkaile verkkoa tunkeutumisen varalta.

- reagoida tunkeutumistapauksiin.

- päivittää suojauskäytännöt ja -tekniikat tarpeen mukaan.

Verkkoturvallisuuden alalla ohjelmistojen ja laitteistojen päivittäminen on tärkeä osa kehityksen kärjessä pysymistä. Uusia haavoittuvuuksia löydetään jatkuvasti ja uusia hyökkäyksiä kehitetään. Pitämällä ohjelmistot ja laitteistot ajan tasalla verkot voidaan suojata paremmin näitä uhkia vastaan.

Verkkoturvallisuus on monimutkainen aihe, eikä ole olemassa yhtä ratkaisua, joka suojaa verkkoa kaikilta uhilta. Paras suojaus verkon tietoturvauhkia vastaan on kerrostettu lähestymistapa, joka käyttää useita tekniikoita ja käytäntöjä.

Mitä hyötyä tietokoneverkon käytöstä on?

Tietokoneverkon käyttämisessä on monia etuja, mukaan lukien:

- Lisääntynyt tuottavuus: Työntekijät voivat jakaa tiedostoja ja tulostimia, mikä helpottaa työntekoa.

– Pienemmät kustannukset: Verkot voivat säästää rahaa jakamalla resursseja, kuten tulostimia ja skannereita.

– Parempi viestintä: Verkkojen avulla on helppoa lähettää viestejä ja olla yhteydessä muihin.

- Lisääntynyt turvallisuus: Verkot voivat auttaa suojaamaan tietoja hallitsemalla sitä, kenellä on pääsy niihin.

– Parempi luotettavuus: Verkot voivat tarjota redundanssia, mikä tarkoittaa, että jos yksi verkon osa kaatuu, muut osat voivat edelleen toimia.

Yhteenveto

IT-verkostoituminen on monimutkainen aihe, mutta tämän artikkelin olisi pitänyt antaa sinulle hyvä käsitys perusteista. Tulevissa artikkeleissa keskustelemme edistyneemmistä aiheista, kuten verkon suojauksesta ja verkon vianmäärityksestä.