Phishing sähköpostit ovat suuri tietoturvauhka kaikenkokoisille yrityksille. Itse asiassa ne ovat ykkönen tapa, jolla hakkerit pääsevät yrityksen verkkoihin.

Siksi on niin tärkeää, että työntekijät pystyvät tunnistamaan tietojenkalasteluviestit nähdessään ne.

Tässä blogiviestissä keskustelemme siitä, kuinka voit käyttää GoPhish-phishing-simulaatioita opettaaksesi työntekijöillesi, kuinka voit havaita tietojenkalasteluhyökkäykset.

Annamme myös vinkkejä siitä, kuinka voit vähentää yrityksesi riskiä tietojenkalasteluhyökkäyksen vuoksi.

Mikä on GoPhish?

Jos et ole perehtynyt Gophishiin, se on työkalu, jonka avulla voit lähettää simuloituja phishing-sähköposteja työntekijöillesi.

Tämä on loistava tapa kouluttaa heitä tunnistamaan phishing-sähköpostit ja testata heidän tietämystään aiheesta.

Kuinka voit käyttää GoPhishia?

Vaihe 1. Hanki GoPhish käynnissä

Gophishin käyttämiseksi tarvitset Linux-palvelimen, johon on asennettu Golang ja GoPhish.

Voit perustaa oman GoPhish-palvelimen ja luoda omia malleja ja aloitussivuja.

Vaihtoehtoisesti, jos haluat säästää aikaa ja saada pääsyn malleihimme ja tukeemme, voit luoda tilin jollekin GoPhishia käyttävistä palvelimistamme ja määrittää sitten asetuksesi.

Vaihe #2. Ota SMTP-palvelin käyttöön

Jos sinulla on jo SMTP-palvelin, voit ohittaa tämän.

Jos sinulla ei ole SMTP-palvelinta, kiinnitä se!

Monet suuret pilvipalveluntarjoajat ja sähköpostipalveluntarjoajat vaikeuttavat sähköpostin ohjelmallista lähettämistä.

Aiemmin pystyit käyttämään palveluita, kuten Gmailia, Outlookia tai Yahooa, tietojenkalastelutestaukseen, mutta koska nämä palvelut poistavat käytöstä POP3/IMAP-tuen vaihtoehdot, kuten "Ota käyttöön vähemmän turvallinen sovellusten käyttö", nämä vaihtoehdot vähenevät.

Joten mikä on punainen teamer tai tietoverkkojen konsultti tehdä?

Vastaus on oman SMTP-palvelimen määrittäminen SMTP-ystävälliselle virtuaaliselle yksityiselle palvelimelle (VPS).

Olen laatinut tänne oppaan tärkeimmistä SMTP-ystävällisistä VPS-isännistä ja siitä, kuinka voit helposti perustaa oman suojatun tuotantokykyisen SMTP-palvelimesi käyttämällä esimerkkinä Poste.iota ja Contaboa: https://hailbytes.com/how -to-set-up-a-working-smtp-email-server-for-phish-testing/

Vaihe #3. Luo phish-testaussimulaatiot

Kun sähköpostipalvelin on käytössä, voit aloittaa simulaatioiden luomisen.

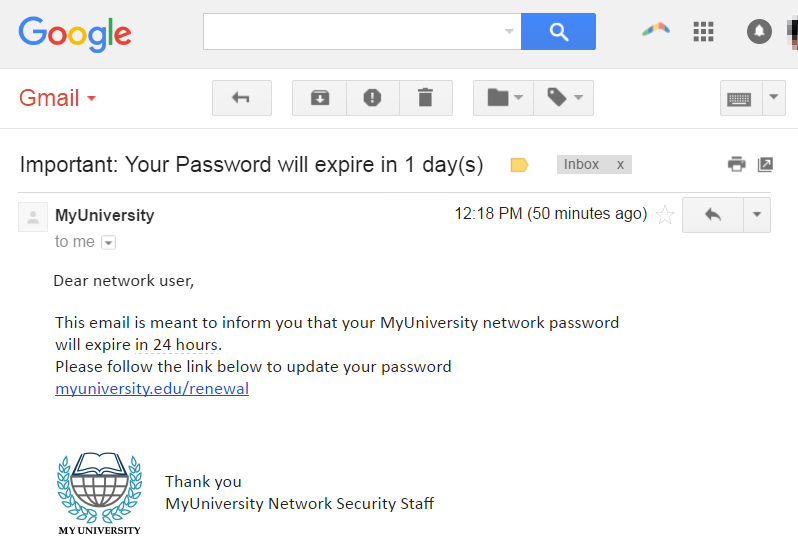

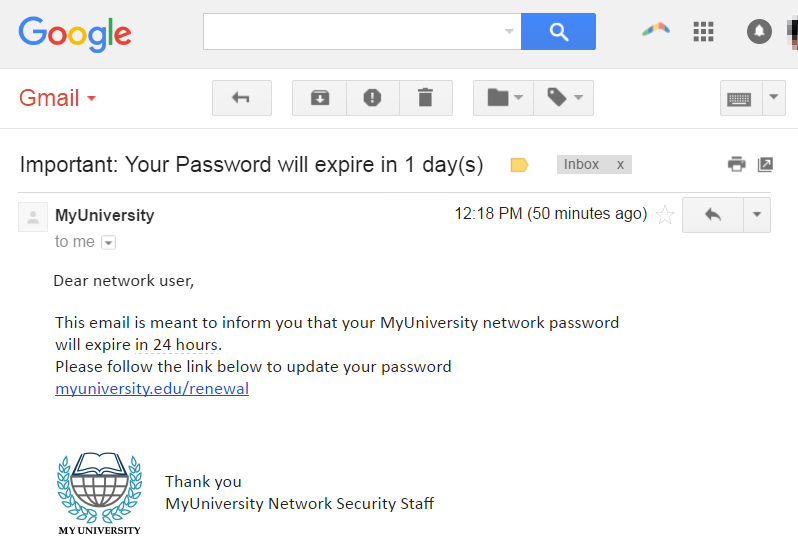

Simulaatioita luotaessa on tärkeää tehdä niistä mahdollisimman realistisia. Tämä tarkoittaa oikeiden yrityksen logojen ja brändäyksen sekä oikeiden työntekijöiden nimien käyttöä.

Sinun tulisi myös yrittää jäljitellä hakkereiden tällä hetkellä lähettämien tietojenkalasteluviestien tyyliä. Näin pystyt tarjoamaan työntekijöillesi parhaan mahdollisen koulutuksen.

Vaihe #4. Phish-testaussimulaatioiden lähettäminen

Kun olet luonut simulaatiot, voit lähettää ne työntekijöillesi.

On tärkeää huomata, että sinun ei pidä lähettää liian montaa simulaatiota kerralla, koska se voi ylittää ne.

Myös, jos lähetät yli 100 työntekijää phish testaamalla simulaatioita kerralla, haluat varmistaa, että lämmität SMTP-palvelimesi IP-osoitetta toimitusongelmien välttämiseksi.

Voit katsoa IP-lämpenemisoppaani täältä: https://hailbytes.com/how-to-warm-an-ip-address-for-smtp-email-sending/

Sinun tulee myös antaa henkilökunnalle riittävästi aikaa simulaation suorittamiseen, jotta he eivät koe olevansa kiireisiä.

24–72 tuntia on sopiva aika useimpiin testaustilanteisiin.

#5. Kerro henkilökunnallesi

Kun he ovat suorittaneet simulaation, voit kertoa heille, mitä he tekivät hyvin ja missä he voisivat parantaa.

Henkilökuntasi tiedottamiseen voi sisältyä kampanjan yleisten tulosten tarkasteleminen, testissä käytetyn tietojenkalastelu-simuloinnin tunnistamistapojen tarkasteleminen ja saavutusten, kuten tietojenkalastelu-simulaatiosta ilmoittaneiden käyttäjien, korostaminen.

Käyttämällä GoPhish-phishing-simulaatioita voit opettaa työntekijöillesi tunnistamaan phishing-sähköpostit nopeasti ja turvallisesti.

Tämä auttaa vähentämään riskiä, että yrityksesi vaarantuu todellisen tietojenkalasteluhyökkäyksen takia.

Jos Gophish ei ole sinulle tuttu, suosittelemme tutustumaan siihen. Se on loistava työkalu, joka voi auttaa yritystäsi pysymään turvassa tietojenkalasteluhyökkäyksiltä.

Voit käynnistää GoPhishin käyttövalmiin version AWS:ssä Hailbytesin tuella täällä.

Jos pidit tästä blogikirjoituksesta hyödyllistä, kehotamme sinua jakamaan sen verkostosi kanssa. Pyydämme sinua myös seuraamaan meitä sosiaalisessa mediassa saadaksesi lisää vinkkejä ja neuvoja kuinka pysyä turvassa verkossa. Kiitos lukemisesta!

Käytätkö GoPhish-phishing-simulaatioita organisaatiossasi?

Auttoiko tämä blogiviesti sinua oppimaan mitään uutta Gophishista? Kerro meille alla olevissa kommenteissa.