Pilviyritysten toimittamien alkuperäisten tietoturvaratkaisujen lisäksi on olemassa useita hyödyllisiä avoimen lähdekoodin vaihtoehtoja.

Tässä on esimerkki kahdeksasta erinomaisesta avoimen lähdekoodin pilviturvateknologiasta.

AWS, Microsoft ja Google ovat vain muutamia pilviyrityksiä, jotka tarjoavat erilaisia alkuperäisiä suojausominaisuuksia. Vaikka nämä tekniikat ovat epäilemättä hyödyllisiä, ne eivät voi tyydyttää kaikkien tarpeita. IT-tiimit huomaavat usein puutteita kyvyssään luoda ja ylläpitää työkuormia turvallisesti kaikilla näillä alustoilla pilvikehityksen edetessä. Loppujen lopuksi on käyttäjän tehtävä korjata nämä aukot. Avoimen lähdekoodin pilvitietoturvatekniikat ovat hyödyllisiä tällaisissa tilanteissa.

Laajalti käytettyjä avoimen lähdekoodin pilvitietoturvatekniikoita luovat usein organisaatiot, kuten Netflix, Capital One ja Lyft, joilla on suuria IT-tiimiä, joilla on huomattavaa pilvialan asiantuntemusta. Tiimit käynnistävät nämä projektit ratkaistakseen tiettyjä vaatimuksia, joita jo saatavilla olevat työkalut ja palvelut eivät täytä, ja avaavat tällaiset ohjelmistot siinä toivossa, että niistä on hyötyä myös muille yrityksille. Vaikka se ei ole kaikkea kattava, tämä lista GitHubin suosituimmista avoimen lähdekoodin pilvitietoturvaratkaisuista on erinomainen paikka aloittaa. Monet niistä ovat yhteensopivia muiden pilviasetusten kanssa, kun taas toiset on rakennettu nimenomaan toimimaan suosituimman julkisen pilven AWS:n kanssa. Tarkastele näitä suojaustekniikoita tapauksiin reagoimiseen, ennakoivaan testaukseen ja näkyvyyteen.

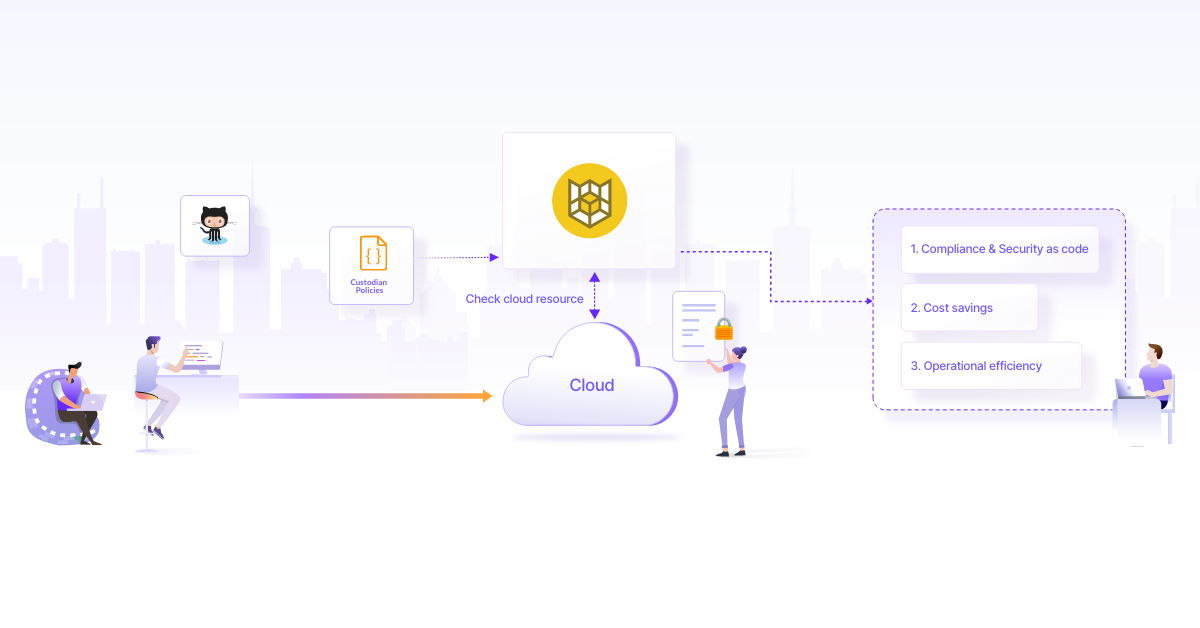

Pilven säilyttäjä

AWS-, Microsoft Azure- ja Google Cloud Platform (GCP) -ympäristöjen hallinta tapahtuu Cloud Custodianin, tilattoman sääntömoottorin, avulla. Konsolidoidun raportoinnin ja analytiikan avulla se yhdistää useita yritysten käyttämiä vaatimustenmukaisuusrutiineja yhdeksi alustaksi. Voit luoda Cloud Custodiania käyttämällä sääntöjä, jotka vertaavat ympäristöä turvallisuus- ja vaatimustenmukaisuusvaatimuksiin sekä kustannusten optimointiin. Tarkistettavien resurssien tyyppi ja ryhmä sekä näille resursseille suoritettavat toimet ilmaistaan Cloud Custodian -käytännöissä, jotka on määritelty YAML:ssä. Voit esimerkiksi luoda käytännön, joka antaa ämpärisalauksen käytettäväksi kaikille Amazon S3 -ämpeille. Voit ratkaista säännöt automaattisesti integroimalla Cloud Custodianin palvelimettomiin ajoaikoihin ja alkuperäisiin pilvipalveluihin. Aluksi loi ja asetti saataville ilmaisena lähteenä

kartografia

Tärkein vetonaula tässä ovat infrastruktuurikartat, jotka on tehty kartografialla. Tämä automaattinen graafinen työkalu tarjoaa visuaalisen esityksen pilviinfrastruktuurikomponenttien välisistä yhteyksistä. Tämä voi lisätä joukkueen yleistä turvallisuusnäkyvyyttä. Käytä tätä työkalua omaisuusraporttien luomiseen, mahdollisten hyökkäysvektorien tunnistamiseen ja tietoturvan parantamismahdollisuuksien löytämiseen. Lyftin insinöörit loivat kartografian, joka hyödyntää Neo4j-tietokantaa. Se tukee useita AWS-, G Suite- ja Google Cloud Platform -palveluita.

Diffy

Diffy (DFIR) on erittäin suosittu työkalu digitaaliseen rikostekniseen tutkimiseen ja häiriötilanteisiin reagoimiseen. DFIR-tiimisi vastuulla on etsiä omaisuudestasi todisteita, jotka tunkeilija jätti jälkeensä sen jälkeen, kun ympäristöösi on jo hyökätty tai hakkeroitu. Tämä saattaa vaatia huolellista käsityötä. Diffyn tarjoama erilainen moottori paljastaa poikkeavia esiintymiä, virtuaalikoneita ja muita resurssitoimintoja. Auttaakseen DFIR-tiimiä paikantamaan hyökkääjien sijainnit, Diffy ilmoittaa heille, mitkä resurssit toimivat oudosti. Diffy on vielä kehitysvaiheessa ja tukee nyt vain Linux-esiintymiä AWS:ssä, mutta sen laajennusarkkitehtuuri voisi mahdollistaa muut pilvet. Netflixin Security Intelligence and Response Team keksi Diffyn, joka on kirjoitettu Pythonilla.

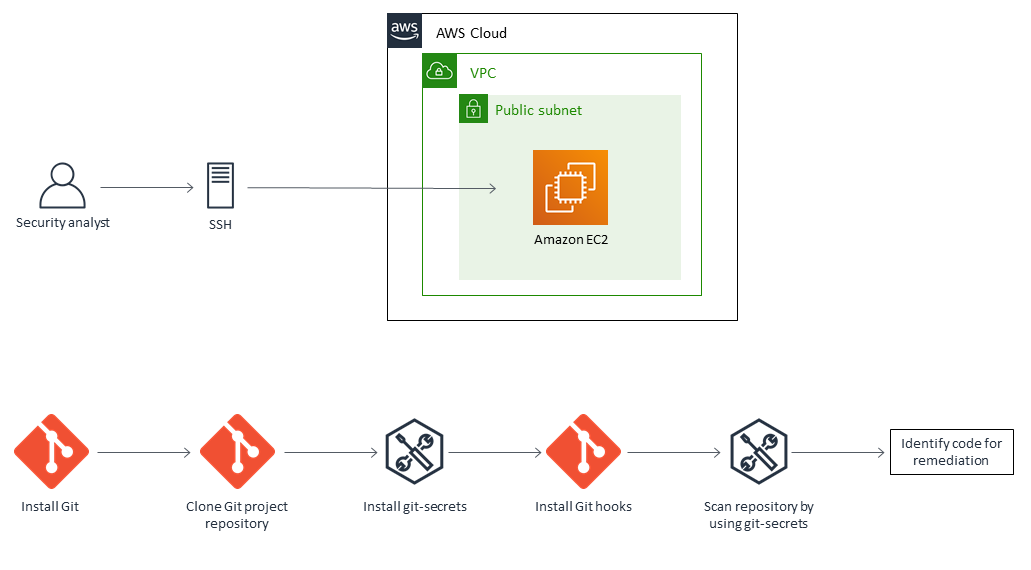

Git-salaisuudet

Tämä Git-secrets-niminen kehityssuojaustyökalu kieltää sinua tallentamasta salaisuuksia ja muita arkaluonteisia tietoja Git-tietovarastoon. Kaikki sitoumukset tai vahvistusviestit, jotka sopivat johonkin ennalta määritetyistä kielletyistä lausekkeistasi, hylätään tarkistuksen jälkeen. Git-secrets luotiin AWS:ää ajatellen. Sen on kehittänyt AWS Labs, joka vastaa edelleen projektin ylläpidosta.

OSSEC

OSSEC on tietoturva-alusta, joka yhdistää lokien seurannan ja suojauksen tiedot ja tapahtumien hallinta ja isäntäpohjainen tunkeutumisen havaitseminen. Voit käyttää tätä pilvipohjaisissa virtuaalikoneissa, vaikka se oli alun perin suunniteltu paikalliseen suojaukseen. Alustan mukautuvuus on yksi sen eduista. AWS-, Azure- ja GCP-ympäristöt voivat käyttää sitä. Lisäksi se tukee useita käyttöjärjestelmiä, mukaan lukien Windows, Linux, Mac OS X ja Solaris. Agentti- ja agenttittoman valvonnan lisäksi OSSEC tarjoaa keskitetyn hallintapalvelimen sääntöjen seuraamiseen useilla alustoilla. OSSEC:n tärkeimpiä ominaisuuksia ovat: Kaikki järjestelmäsi tiedostojen tai hakemistojen muutokset havaitaan tiedostojen eheyden valvonnalla, joka ilmoittaa sinulle. Lokien valvonta kerää, tutkii ja ilmoittaa sinulle epätavallisesta käyttäytymisestä kaikista järjestelmän lokeista.

Rootkit-tunnistus, joka varoittaa, jos järjestelmäsi muuttuu, kuten rootkit. Kun tiettyjä tunkeutumisia havaitaan, OSSEC voi reagoida aktiivisesti ja toimia välittömästi. OSSEC-säätiö valvoo OSSEC:n ylläpitoa.

GoPhish

varten phish simulaatiotestaus, Gophish on avoimen lähdekoodin ohjelma, joka mahdollistaa sähköpostien lähettämisen, seuraamisen ja sen määrittämisen, kuinka moni vastaanottaja on napsauttanut väärissä sähköpostiviesteissäsi olevia linkkejä. Ja voit katsoa kaikki heidän tilastonsa. Se antaa punaiselle tiimille useita hyökkäysmenetelmiä, mukaan lukien tavalliset sähköpostit, sähköpostit liitteineen ja jopa RubberDuckies testatakseen fyysistä ja digitaalista turvallisuutta. Tällä hetkellä yli 36 Phishing malleja on saatavilla yhteisöstä. HailBytes ylläpitää AWS-pohjaista jakelua, joka on valmiiksi ladattu malleilla ja suojattu CIS-standardien mukaisesti. tätä.

prowler

Prowler on AWS:n komentorivityökalu, joka arvioi infrastruktuurisi verrattuna Center for Internet Securityn AWS:lle asettamiin standardeihin sekä GDPR- ja HIPAA-tarkastuksiin. Voit tarkistaa koko infrastruktuurisi tai tietyn AWS-profiilin tai -alueen. Prowlerilla on mahdollisuus suorittaa useita arvosteluja kerralla ja lähettää raportteja CSV-, JSON- ja HTML-muodoissa. Lisäksi mukana on AWS Security Hub. Amazonin tietoturvaasiantuntija Toni de la Fuente, joka on edelleen mukana projektin ylläpidossa, kehitti Prowlerin.

Turva-apina

AWS-, GCP- ja OpenStack-asetuksissa Security Monkey on vahtikoiratyökalu, joka pitää silmällä käytäntöjen muutoksia ja heikkoja asetuksia. Esimerkiksi Security Monkey AWS:ssä ilmoittaa sinulle aina, kun S3-säilö sekä suojausryhmä luodaan tai poistetaan, valvoo AWS-identiteetin ja pääsynhallinta-avaimia ja suorittaa useita muita valvontatehtäviä. Netflix loi Security Monkeyn, vaikka se tarjoaakin tällä hetkellä vain pieniä korjauksia ongelmiin. AWS Config ja Google Cloud Assets Inventory ovat toimittajan korvikkeita.

Jos haluat nähdä vielä enemmän upeita avoimen lähdekoodin työkaluja AWS:ssä, tutustu HailBytes-sivustoomme AWS Marketplace -tarjonta täällä.